Как защититься от DDoS-атак из Украины: методы хакеров и способы противодействия

С февраля 2022 года на российскую ИТ-инфраструктуру и веб-сервисы обрушился шквал DDoS-атак. Схемы нападений были простыми, однако отбиваться становилось всё сложнее.

Два года спустя хакерские группировки продолжают атаковать компании из РФ, что приводит к утечкам персональных данных, сбоям и выходу сервисов из строя. Разбираемся, каким оружием пользуется ИТ-армия Украины, что ждать от 300 000 её «бойцов» и можно ли от них защититься.

Тактика украинской ИТ-армии

В январе — феврале 2024 года сразу ряд российских компаний испытывали DDоS-атаки на свои ресурсы, ответственность за которые в том числе взяла IT-армия Украины.

На первых порах у противника не хватало ИТ-компетенций, поэтому он решил брать не качеством, а количеством. Создал и разместил в общем доступе подробную инструкцию – как провести DDoS-атаку для начинающих. Ей мог воспользоваться любой желающий нанести урон российской стороне. Благодаря такому краудсорсингу к июню 2022 года, согласно публичным отчётам, в ИТ-армии “служило” примерно 300 тыс. человек.

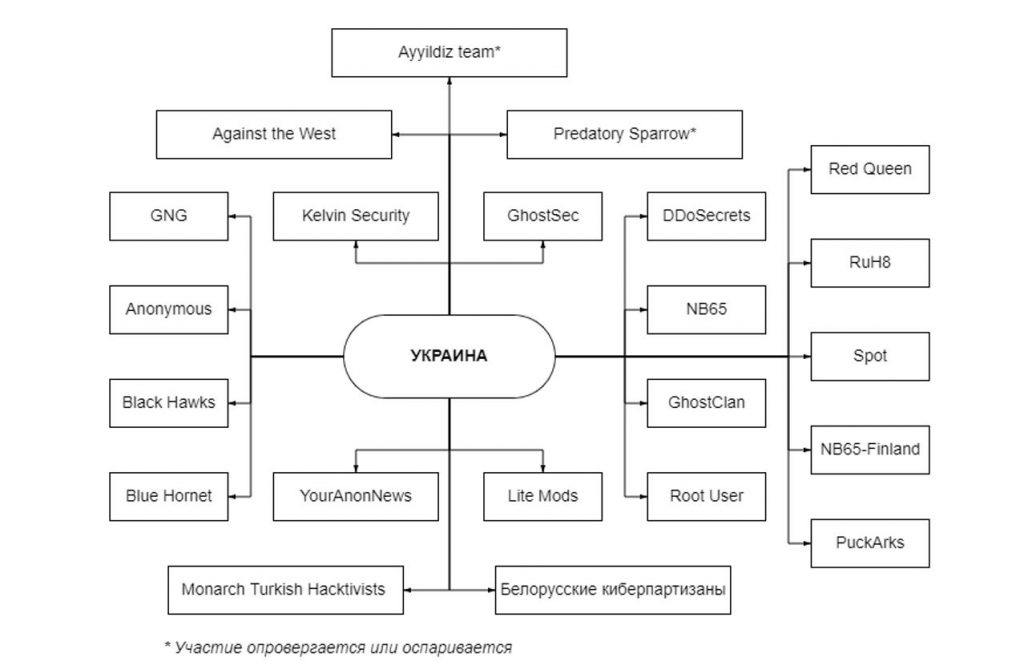

В составе кибервойск Украины не только любители, но и профессионалы. Среди самых известных хакерских группировок, взявших ответственность за взломы и атаки на российские компании – Anonymous, IPStress и Белорусские киберпартизаны.

Самые громкие инциденты

С февраля 2022 года по сентябрь 2023 на критическую инфраструктуру РФ совершили больше 5 тыс. кибератак с Украины, сообщили в Совбезе РФ.

На DDoS-атаки приходится больше трети всех залпов украинской ИТ-армии. Однако это не единственное их оружие.

Некоторые атаки нанесли заметный ущерб и спровоцировали масштабные утечки персональных данных. Самые громкие истории:

– ИТ-армия Украины утверждает, что в конце января 2023 года получила доступ к архиву файлов размером 1,5 Гбайт, принадлежащему «Газпрому». В архиве – более 6000 дел по финансово-хозяйственной деятельности ГК «Газпром».

– Медицинские лаборатории «Хеликс» и «Гемотест» подверглись кибератакам, в результате которых системы вышли из строя на несколько дней. Впоследствии персданные клиентов организаций оказались в открытом доступе.

– Хакерская группа UHG из Украины получила и опубликовала персданные клиентов, партнёров и сотрудников более 10 российских компаний – «СИТИЛАБ», АСКО, «Астро-Волга», «Подружка», «kassy.ru», «РЖД-Медицина» и т.д.

– 74% атак на организации торговли закончились утечкой. В июне 2023 г. в открытый доступ попали дампы, содержащие персданные веб-ресурсов «Ашан Россия», «Буквоед», «Леруа Мерлен», «ТВОЕ», «Твой Дом», «Читай-город», book24.ru.

– Замглавы «Сбера» заявил, что к концу 2023 года количество кибератак ИТ-армии Украины на банки и страховые компании остаётся повышенным.

Чего ждать от украинских хакеров

Эксперты прогнозируют, что ИТ-армия продолжит бить по госсектору. Целями преступников по-прежнему останутся остановка работы критично важных сервисов и утечки конфиденциальной информации.

Под ударом окажется и финансовая сфера – в III квартале 2023 года зафиксировано вдвое больше уникальных киберинцидентов, чем за аналогичный период годом ранее. Здесь основная цель преступников — дестабилизация финансовой системы страны в целом.

Также преступники продолжат искать и использовать уязвимости. Во всех сферах – от госорганизаций до сферы услуг. Например, более 5300 серверов GitLab по-прежнему уязвимы перед проблемой захвата учетной записи.

Среди трендов DDoS-атак – основного способа нападения украинской ИТ-армии, независимый эксперт в области кибербезопасности Артём Избаенков выделяет:

— рост мощности и длительности атак – более 1 Тбит/с более 10 дней соответственно;

— использование облачных ЦОДов для организации и монетизации DDoS-атак;

— усиление атак на ИТ-инфраструктуру уровня приложений.

Эксперт ждёт, что в 2024 году российские организации продолжат страдать от нападений на DNS-сервера и в целом от «ковровых» атак на ИТ-инфраструктуру.

Подробнее о сути DDoS и способах защиты от таких атак рассказывали тут.

Как защититься от DDoS-атак с Украины

В общем виде принцип борьбы с атаками ботов выглядит так:

специалисты с помощью специализированного ПО постоянно анализируют трафик на сайт или приложение. Они ищут статистические аномалии — когда с одного IP-адреса приходит несколько запросов за короткое время.

Если такое случается, то эксперты по ИБ анализируют поведение этого пользователя: смотрят время на сайте, интервалы между запросами и т.п. Затем сверяются собранные данные с параметрами ботов, обнаруженных ранее. Так удаётся установить, это настоящий пользователь или всё же бот — а если бот, то «хороший» или «плохой»?

Если есть признаки, что это DDoS-атака, трафик «плохих» (в нашем случае украинских ботов) попросту блокируют, чтобы сайт или приложение не «легли» и были доступными для пользователей.

Опыт двух лет показал, что под ударом может оказаться ИТ-инфраструктура практически любой более-менее крупной организации в России.

В компаниях это понимают: «СёрчИнформ» сообщил, что в 2023 году 37% ритейлеров увеличили затраты на информационную безопасность (ИБ). Чтобы снизить “болезненность” единовременных затрат, 39% российских компаний заинтересованы в аутсорсинге внутренних ИБ-процессов.

Мы в CORTEL также фиксируем повышенный спрос на ИБ-услуги — притом не только со стороны ритейла, но и из других сфер.

— Три года защищаем от DDoS-атак интернет-магазин с ежедневной аудиторией более 100 тыс. человек. Все нападения мы отразили благодаря технологии очистки трафика через распределенные центры фильтрации, расположенные на всех континентах.

— Иногда стандартной защиты от DDoS недостаточно. Например, она отлично работала для одного финансового онлайн-сервиса с 2019 по 2022 годы, но после активность киберпреступников выросла в разы. И нам пришлось искать более замысловатые решения. В итоге проблему решили с помощью межсетевого экрана — это совокупность мониторов и фильтров, предназначенных для тонкого обнаружения и блокирования уязвимостей на любых уровнях полосы и сложности.

— В марте 2022 года крупный региональный банк столкнулся с циклом DDoS-атак, которые привели к сбоям в работе основного сайта. Cortel и здесь удалось защитить клиента от атак, с большой долей вероятности пришедших со стороны Украины.

Следует помнить, что хакеры не обходят вниманием крупные мероприятия – конференции, олимпиады и т.д. О том, как защищали такие случаи, рассказывали в кейсах:

- Отражение более 10000 хакерских атак за время 29 зимней универсиады в Красноярске.

- Информационная безопасность для Алтайского института цифровых технологий.

А о том, какие подходы к защите мы используем для собственных и клиентских ресурсов – можно узнать тут.